Le Bluetooth est un standard de communication qui permet l’échange de données bidirectionnel à très courte distance et qui utilise des ondes radio UHF.

Le module utilisé est un Bluetooth HC-05 ou « HC 05 » ; son code d’appareillage est « 1234 ».

Afin de sécuriser ce module, nous allons effectuer la modification du nom et du code. Nous allons utiliser des commandes AT (ATtention) afin d’effectuer la configuration.

1. Présentation du HC 05

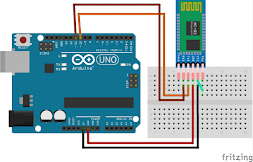

- VCC broche d’alimentation. Typiquement connectée à la broche 5V de l’Arduino.

- GND masse. Typiquement connectée à la broche GND de l’Arduino

- RX broche de réception. Typiquement connecté à la broche de transmission (TX) de l’Arduino

- TX broche de transmission. Typiquement connecté à la broche de réception (RX) de l’Arduino

- State retourne 1 lorsque le module est connecté

- Key ou EN doit être alimentée pour entrer dans le mode de configuration et ne doit pas être connecté pour être en mode communication.

2. Câblage du module avec l'Arduino

On commence par injecter le programme suivant. Attention, la vitesse est de 38400 Bauds.- Débrancher le fil 5V <-> VCC

- Appuyer et maintenir le poussoir sur le module Bluetooth

- Rebrancher le fil 5V <-> VCC

- Relâcher le bouton poussoir du module Bluetooth

- La LED du module doit clignoter lentement (toutes les 2s)

- Débrancher le fil KEY

- Débrancher et rebrancher la carte Arduino

- Vérifier avec son smartphone en se connectant au module Bluetooth (par l’intermédiaire de la configuration Bluetooth de votre mobile Android).

- AT+ROLE=<Param> pour modifier le rôle du module esclave ou maître (Ex: pour passer le module en maître AT+ROLE=1).

- AT+UART=<Param1>,<Param2>,<Param3> avec Param1, 2 et 3 les paramètres de communication série: le baud rate, le bit d’arrêt et le bit de parité respectivement. (Par défaut, 9600,0,0. Ex: si vous voulez changer le baudrate en 115200 tapez AT+UART=115200,0,0).